Tujuan dari suatu jaringan adalah menghubungkan jaringan-jaringan yang telah ada dalam jaringan tersebut sehingga informasi dapat ditransfer dari satu lokawi ke lokasi yang lain. Karena suat perusahaan memuliki keinginan atau kebutuhan yang berbeda-beda maka terdapat berbagai cara jaringan terminal-terminal dapat dihubungkan. Struktur Geometric ini disebut dengan LAN Topologies.

Terdapat 6 jenis topologi yaitu :

Bus

Ring

Star

Extended Star

hierarchical topology

Mesh

Setiap topologi memuliki karakteristik yang berdeda-beda dan masing-masing juga memiliki keuntungan dan kerugian. Topologi tidak tergantung kepada medianya dan setiap topologi biasanya menggunakan media sebagai berikut :

Jenis-jenis Media yaitu :

Twisted Pair

Coaxial Cable

Optical Cable

Wireless

Topologi dibagi menjadi dua jenis yaitu Physical Topology dan Logical Topologi. Dibawah ini adalah jenis-jenis Physical Topologi.

1. Topologi Bus atau Daisy Chain

Topologi ini memiliki karakteristik sebagai berikut:

• merupakan satu kabel yang kedua ujung nya ditutup, dimana sepanjang kabel terdapat node-node.

• umum digunakan karena sederhana dalam instalasi.

• signal melewati kabel dalam dua arah dan mungkin terjadi collision.

• problem terbesar pada saat kabel putus. Jika salah satu segmen kabel putus, maka seluruh jaringan akan terhenti.

2. Topologi Ring

Topologi ini mempuyai karakteristik sebagai berikut:

• lingkaran tertutup yang berisi node-node

• sederhana dalam layout

• signal mengalir dalam satu arah, sehingga dapat menghindarkan terjadinya collision (dua paket data bercampur), sehingga memungkinkan pergerakan data yang cepat dan collision detection yang lebih sederhana

• problem: sama dengan topologi bus

• biasanya topologi ring tidak dibuat secara fisik melainkan direalisasikan dengan sebuah consentrator dan kelihatan seperti topologi star

3. Topolog Star

Topologi ini mempunyai karakteristik sebagai berikut:

• setiap node berkomunikasi langsung dengan central node, traffic data mengalir dari node ke central node dan kembali lagi.

• mudah dikembangkan, karena setiap node hanya memiliki kabel yang langsung terhubung ke central node.

• keunggulannya adalah jika satu kabel node terputus yang lainnya tidak terganggu.

• dapat digunakan kabel yang “lower grade” karena hanya menghandel satu traffic node, biasanya digunakan kabel UTP.

4. Topologi Extended Star

Topologi Extended Star merupakan perkembangan lanjutan dari topologi star dimana karakteristiknya tidak jauh berbeda dengan topologi star yaitu :

• setiap node berkomunikasi langsung dengan sub node, sedangkan sub node berkomunikasi dengan central node. traffic data mengalir dari node ke sub node lalu diteruskan ke central node dan kembali lagi.

• Digunakan pada jaringan yang besar dan membutuhkan penghubung yang banyak atau melebihi dari kapasitas maksimal penghubung.

• keunggulan : jika satu kabel sub node terputus maka sub node yang lainnya tidak terganggu, tetapi apabila central node terputus maka semua node disetiap sub node akan terputus

• tidak dapat digunakan kabel yang “lower grade” karena hanya menghandel satu traffic node, karena untuk berkomunikasi antara satu node ke node lainnya membutuhkan beberapa kali hops.

5. Topologi hierarchical

Topologi ini biasa disebut sebagai topolodi tree. Dibangun oleh seperti halnya topologi extended star yang dihubungkan melalui sub node dalam satu central node. Topologi ini dapat mensupport baik baseband maupun broadband signaling dan juga mensupport baik contention maupun token bus access.

6. Topologi Mesh

MESH topologi dibangun dengan memasang link diantara atation-station. Sebuah ‘fully-connected mesh’ adalah sebauh jaringan dimana setiap terminal terhubung secara langsung ke semua terminal-terminal yang lain. Biasanya digunakan pada jaringan komputer kecil. Topologi ini secara teori memungkinkan akan tetapi tidak praktis dan biayanya cukup tinggi untuk di-implementasikan. Mesh topologi memiliki tingkat redundancy yang tinggi. Sehingga jika terdapat satu link yang rusak maka suatu station dapat mencari link yang lainnya.

Gambar 34 Jenis-jenis topologi

Sedangkan Logical Topology adalah FDDI, Token Ring, dan Ethernet.

Tipe Jaringan

Dalam jaringan terdapat tiga buah peran yang dijalankan. Yang pertama adalah client. Peran ini hanya sebatas pengguna tetapi tidak menyediakan sumber daya (sharing), informasi, dan lain-lain. Peran kedua adalah sebagai peer, yaitu client yang menyediakan sumber daya untuk dibagi kepada client lain sekaligus memakai sumber daya yang tersedia pada client yang lain (peer to peer). Sedangkan peran yang terakhir adalah sebagai server, yaitu menyediakan sumber daya secara maksimal untuk digunakan oleh client tetapi tidak memakai sumber daya yang disediakan oleh client. Dibawah ini akan dijelaskan jenis-jenis jaringan yang ada.

1. Jaringan Berbasis Server

Jaringan berbasis server atau client-server diartikan dengan adanya server didalam sebuah jaringan yang menyediakan mekanisme pengamanan dan pengelolaan jaringan tersebut. Jaringan ini terdiri dari banyak client dari satu atau lebih server. Client juga biasa disebut front-end meminta layanan seperti penyimpanan dan pencetakan data ke printer jaringan, sedangkan server yang sering disebut back-end menyampaikan permintaan tersebut ke tujuan yang tepat.Pada Windows NT, Windows 2000, dan Windows Server 2003, jaringan berbasis server diorganisasikan di dalam domain-domain. Domain adalah koleksi jaringan dan client yang saling berbagi informasi. Keamanan domain dan perizinan log on dikendalikan oleh server khusus yang disebut domain controlle. Terdapat satu pengendali domain utama atau Primary Domain Controller (PDC) dan beberapa domain controller pendukung atau backup Domain Controller (BDC) yang membantu PDC pada waktu-waktu sibuk atau pada saat PDC tidak berfungsi karena alasan tertentu. Primasry Domain Controller juga diterapkan di dalam jaringan yang menggunakan server Linux. Software yang cukup andal menangani masalah ini adalah samba yang sekaligus dapat digunakan sebagai penyedia layanan file dan print yang membuat computer Windows dapat mengakses file-file di mesin Linux dan begitu pula sebaliknya.

Jaringan berbasis server memiliki beberapa keuntungan diantaranya adalah :

1. Media penyimpanan data yang terpusat memungkinkan semua user menyimpan dan menggunakan data di server dan memberikan kemudahan melakukan back-up data di saat kritis. Pemeliharaan data juga menjadi lebih mudah karena data tidak tersebar di beberapa computer.

2. Kemampuan server untuk menyatukan media penyimpanan di satu tempat akan menekan biaya pembangunan jaringan. Server yang telah dioptimalkan membuat jaringan berjalan lebih cepat daripada jaringan peer-to-peer. Membebaskan user dari pekerjaan mengelola jaringan.

3. Kemudahan mengatur jumlah pengguna yang banyak. Kemampuan untuk sharing peralatan mahal seperti printer laser. Mengurangi masalah keamanan karena pengguna harus memasukkan password untuk setiap peralatan jaringan yang akan digunakan.

2. Jaringan Peer-to-peer

Setiap computer di dalam jaringan peer mempunyai fungsi yang sama dan dapat berkomunikasi dengan computer lain yang telah memberi izin. Jadi, secara sederhana setiap komputer pada jaringan peer berfungsi sebagai client dan server sekaligus. Jaringan peer digunakan di sebuah kantor kecil dengan jumlah computer sedikit, dibawah sepuluh workstation.

Keuntungan menggunakan jaringan peer adalah :

1. Tidak memerlukan investasi tambahan untuk pembelian hardware dan software server.

2. Tidak diperlukan seorang network administrator dan setupnya mudah serta meminta biaya yang murah.

Kerugian menggunakan jaringan peer adalah :

1. Sharing sumberdaya pada suatu komputer didalam jaringan akan sangat membebani computer tersebut.

2. Masalah lain adalah kesulitan dalam mengatur file-file. User harus menangani komputernya sendiri jika ditemui masalah keamanan sangat lemah.

3. Jaringan Hybrid

Jaringan hybrid memiliki semua yang terdapat pada tiga tipe jaringan di atas. Ini berarti pengguna dalam jaringan dapat mengakses sumber daya yang dishare oleh jaringan peer, sedangkan di waktu bersamaan juga dapat memanfaatkan seumber daya yang disediakan oleh server.

Keuntungan jaringan hybrid adalah sama dengan keuntungan menggunakan jaringan berbasis server dan berbasis peer. Jaringan hybrid memiliki kekurangan seperti pada jaringan berbasis server.

Peralatan Jaringan

Ada beberapa peralatan yang digunakan dalam jaringan, peralatan ini sering digunakan di dalam perkantoran dan perusahan besar. Peralatan ini adalah :

1. Network Interface Card

Dalam memilih network interface card, ada beberapa pertimbangan yang harus diperhatikan. Pertimbangan-pertimbangan ini sangat penting untuk diperhatikan, yaitu :

Tipe jaringan seperti Ethernet LANs, Token Ring, atau Fiber Distributed Data Interface (FDDI).

Tipe Media seperti Twisted Pair, Coaxial, Fiber-Optic, dan Wireless.

Tipe Bus seperti ISA dan PCI.

Gambar 35 Network Interface Card

2. PCMCIA Network Interface Card

PCMCIA card adalah card jaringan yang digunakan untuk terhubung kedalam sebuah jaringan tanpa menggunakan kabel.

Gambar 36 PCMCIA Network Interface Card

3. Modem

Modem atau Modul the Modulator adalah peralatan jaringan yang digunakan untuk terhubung ke jaringan internet menggunakan kabel telepon.

Gambar 37 PCMCIA Network Interface Card

4. HUB/Switch

HUB atau Switch digunakan untuk menghubungkan setiap node dalam jaringan LAN. Peralatan ini sering digunakan pada topologi star dan extended star. Perbedaan antara HUB dan Switch adalah kecepatan transfer datanya. Yaitu 10:100 Mbps.

-

-

Gambar 38 HUB 8 Port dan Switch 24 Port

5. Bridge

Bridge adalah peralatan jaringan yang digunakan untuk memperluas ata memecah jaringan. Bridge berfungsi untuk menghubungkan dan menggabungkan media jaringan yang tidak sama seperti kabel unshielded twisted pair (UTP) dan kabel fiber-optic, dan untuk menggabungkan arsitektur jaringan yang berbeda seperti Token Ring dan Ethernet. Bridge meregenerate sinyal tetapi tidak melakukan konversi protocol, jadi protocol jaringan yang sama (seperti TCP/IP) harus berjalan kepada kedua segemen jaringan yang terkoneksi ke bridge. Bridge dapat juga mendukung Simple Network Management Protocol (SNMP), serta memiliki kemampuan diagnosa jaringan.

Bridge hadir dalam tiga tipe dasar yaitu Local, Remote, dan Wireless. Bridge local secara langsung menghubungkan Local Area Network (LAN). Bridge remote yang dapat digunakan untuk membuat sebuah Wide Area Network (WAN) menghubungkan dua atau lebih LAN. Sedangkan wireless bridge dapat digunakan untuk menggabungkan LAN atau menghubungkan mesin-mesin yang jauh ke suatu LAN.

Bridge beroperasi mengenali alamat MAC address node asal yang mentransmisi data ke jaringan dan secara automatis membangun sebuah table routing internal. Table ini digunakan untuk menentukan ke segmen mana paket akan di route dan menyediakan kemampuan penyaringan (filtering). Setelah mengetahui ke segmen mana suatu paket hendak disampaikan, bridge akan melanjutkan pengiriman paket secara langsung ke segmen tersebut. Jika bride tidak mengenali alamat tujuan paket, maka paket akan di forward ke semua segmen yang terkoneksi kecuali segmen alamat asalanya. Dan jika alamat tujuan berada dalam segmen yang sama dengan alamat asal, bridge akan menolak paket. Bridge juga melanjutkan paket-paket broadcast ke semua segmen kecuali segmen asalnya.

Gambar 39 Wireless Bridge

6. Router

Router adalah peralatan jaringan yang digunakan untuk memperluas atau memecah jaringan dengan melanjutkan paket-paket dari satu jaringan logika ke jaringan yang lain. Router banyak digunakan di dalam internetwork yang besar menggunakan keluarga protocol TCP/IP dan untuk menghubungkan semua host TCP/IP dan Local Area Network (LAN) ke internet menggunakan dedicated leased line. Saat ini, masih banyak perusahaan menggunakan router Cisco 2500 series untuk mengkoneksikan dua buah LAN (WAN dengan anggota dua LAN), LAN ke ISP (Internet Service Provider). Koneksi seperti ini menyebabkan semua workstation dapat terkoneksi ke internet selama 24 jam. Router berisi table-tabel informasi internal yang disebut label routering yang melakukan pencatatan terhadap semua alamat jaringan yang diketahui dan lintasan yang mungkin dilalui. Router membuat jalur paket-paket berdasarkan lintasan yang tersedia dan waktu tempuhnya. Karena menggunakan alamat paket jaringan tujuan, router bekerja hanya jika protocol yang dikonfigurasi adalah protocol yang routetable seperti TCP/IP atau atau IPX/SPX. Ini berbeda dengan bridge yang bersifat protocol independent.

Gambar 40 Cisco Router 2600 series

7. Crimping Tools

Crimping tools berguna untuk memotong, merapikan dan mengunci kabel UTP dalam melakukan instalasi Networking.

Gambar 41 Crimping Tools

REFERENSI

http://www.freewebs.com/noorway/Dasar%20jaringan.pdf

Selasa, 01 November 2011

SEJARAH JARINGAN KOMPUTER

Konsep jaringan komputer lahir pada tahun 1940-an di Amerika dari sebuah proyek pengembangan komputer MODEL I di laboratorium Bell dan group riset Harvard University yang dipimpin profesor H. Aiken. Pada mulanya proyek tersebut hanyalah ingin memanfaatkan sebuah perangkat komputer yang harus dipakai bersama. Untuk mengerjakan beberapa proses tanpa banyak membuang waktu kosong dibuatlah proses beruntun (Batch Processing), sehingga beberapa program bisa dijalankan dalam sebuah komputer dengan dengan kaidah antrian.Ditahun 1950-an ketika jenis komputer mulai membesar sampai terciptanya super komputer, maka sebuah komputer mesti melayani beberapa terminal (lihat Gambar 1) Untuk itu ditemukan konsep distribusi proses berdasarkan waktu yang dikenal dengan nama TSS (Time Sharing System), maka untuk pertama kali bentuk jaringan (network) komputer diaplikasikan. Pada sistem TSS beberapa terminal terhubung secara seri ke sebuah host komputer. Dalam proses TSS mulai nampak perpaduan teknologi komputer dan teknologi telekomunikasi yang pada awalnya berkembang sendiri-sendiri.

Memasuki tahun 1970-an, setelah beban pekerjaan bertambah banyak dan harga perangkat komputer besar mulai terasa sangat mahal, maka mulailah digunakan konsep proses distribusi (Distributed Processing). Seperti pada Gambar 2, dalam proses ini beberapa host komputer mengerjakan sebuah pekerjaan besar secara paralel untuk melayani beberapa terminal yang tersambung secara seri disetiap host komputer. Dala proses distribusi sudah mutlak diperlukan perpaduan yang mendalam antara teknologi komputer dan telekomunikasi, karena selain proses yang harus didistribusikan, semua host komputer wajib melayani terminal-terminalnya dalam satu perintah dari komputer pusat.

Gambar 2 Jaringan komputer model distributed processing

Selanjutnya ketika harga-harga komputer kecil sudah mulai menurun dan konsep proses distribusi sudah matang, maka penggunaan komputer dan jaringannya sudah mulai beragam dari mulai menangani proses bersama maupun komunikasi antar komputer (Peer to Peer System) saja tanpa melalui komputer pusat. Untuk itu mulailah berkembang teknologi jaringan lokal yang dikenal dengan sebutan LAN. Demikian pula ketika Internet mulai diperkenalkan, maka sebagian besar LAN yang berdiri sendiri mulai berhubungan dan terbentuklah jaringan raksasa WAN.

JENIS JARINGAN KOMPUTER

Secara umum jaringan komputer dibagi atas lima jenis, yaitu;

1. Local Area Network (LAN)

Local Area Network (LAN), merupakan jaringan milik pribadi di dalam sebuah gedung atau kampus yang berukuran sampai beberapa kilometer. LAN seringkali digunakan untuk menghubungkan komputer-komputer pribadi danworkstation dalam kantor suatu perusahaan atau pabrik-pabrik untuk memakai bersama sumberdaya (misalnya printer) dan saling bertukar informasi.

2. Metropolitan Area Network (MAN)

Metropolitan Area Network (MAN), pada dasarnya merupakan versi LAN yang berukuran lebih besar dan biasanya menggunakan teknologi yang sama dengan LAN. MAN dapat mencakup kantor-kantor perusahaan yang letaknya berdekatan atau juga sebuah kota dan dapat dimanfaatkan untuk keperluan pribadi (swasta) atau umum. MAN mampu menunjang data dan suara, bahkan dapat berhubungan dengan jaringan televisi kabel.

3. Wide Area Network (WAN)

Wide Area Network (WAN), jangkauannya mencakup daerah geografis yang luas, seringkali mencakup sebuah negara bahkan benua. WAN terdiri dari kumpulan mesin-mesin yang bertujuan untuk menjalankan program-program (aplikasi) pemakai.

4. Internet

Sebenarnya terdapat banyak jaringan didunia ini, seringkali menggunakan perangkat keras dan perangkat lunak yang berbeda-beda. Orang yang terhubung ke jaringan sering berharap untuk bisa berkomunikasi dengan orang lain yang terhubung ke jaringan lainnya. Keinginan seperti ini memerlukan hubungan antar jaringan yang seringkali tidak kampatibel dan berbeda. Biasanya untuk melakukan hal ini diperlukan sebuah mesin yang disebut gateway guna melakukan hubungan dan melaksanakan terjemahan yang diperlukan, baik perangkat keras maupun perangkat lunaknya. Kumpulan jaringan yang terinterkoneksi inilah yang disebut dengan internet.

5. Jaringan Tanpa Kabel

Jaringan tanpa kabel merupakan suatu solusi terhadap komunikasi yang tidak bisa dilakukan dengan jaringan yang menggunakan kabel. Misalnya orang yang ingin mendapat informasi atau melakukan komunikasi walaupun sedang berada diatas mobil atau pesawat terbang, maka mutlak jaringan tanpa kabel diperlukan karena koneksi kabel tidaklah mungkin dibuat di dalam mobil atau pesawat. Saat ini jaringan tanpa kabel sudah marak digunakan dengan memanfaatkan jasa satelit dan mampu memberikan kecepatan akses yang lebih cepat dibandingkan dengan jaringan yang menggunakan kabel.

MODEL REFERNSI OSI DAN STANDARISASI

Untuk menyelenggarakan komunikasi berbagai macam vendor komputer diperlukan sebuah aturan baku yang standar dan disetejui berbagai fihak. Seperti halnya dua orang yang berlainan bangsa, maka untuk berkomunikasi memerlukan penerjemah/interpreter atau satu bahasa yang dimengerti kedua belah fihak. Dalam dunia komputer dan telekomunikasi interpreter identik dengan protokol. Untuk itu maka badan dunia yang menangani masalah standarisasi ISO (International Standardization Organization) membuat aturan baku yang dikenal dengan nama model referensi OSI (Open System Interconnection). Dengan demikian diharapkan semua vendor perangkat telekomunikasi haruslah berpedoman dengan model referensi ini dalam mengembangkan protokolnya.Model referensi OSI terdiri dari 7 lapisan, mulai dari lapisan fisik sampai dengan aplikasi. Model referensi ini tidak hanya berguna untuk produk-produk LAN saja, tetapi dalam membangung jaringan Internet sekalipun sangat diperlukan. Hubungan antara model referensi OSI dengan protokol Internet

TOPOLOGI JARINGAN KOMPUTER

Topologi adalah suatu cara menghubungkan komputer yang satu dengan komputer lainnya sehingga membentuk jaringan. Cara yang saat ini banyak digunakan adalah bus, token-ring, star dan peer-to-peer network. Masing-masing topologi ini mempunyai ciri khas, dengan kelebihan dan kekurangannya sendiri.

1. Topologi BUS

Topologi bus terlihat pada skema di atas. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Hemat kabel

- Layout kabel sederhana

- Mudah dikembangkan

Kerugian:

- Deteksi dan isolasi kesalahan sangat kecil

- Kepadatan lalu lintas

- Bila salah satu client rusak, maka jaringan tidak bisa berfungsi.

- Diperlukan repeater untuk jarak jauh

2. Topologi TokenRING

Topologi TokenRING terlihat pada skema di atas. Metode token-ring (sering disebut ring saja) adalah cara menghubungkan komputer sehingga berbentuk ring (lingkaran). Setiap simpul mempunyai tingkatan yang sama. Jaringan akan disebut sebagai loop, data dikirimkan kesetiap simpul dan setiap informasi yang diterima simpul diperiksa alamatnya apakah data itu untuknya atau bukan. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Hemat kabel

Kerugian:

- Peka kesalahan

- Pengembangan jaringan lebih kaku

3. Topologi STAR

Merupakan kontrol terpusat, semua link harus melewati pusat yang menyalurkan data tersebut kesemua simpul atau client yang dipilihnya. Simpul pusat dinamakan stasium primer atau server dan lainnya dinamakan stasiun sekunder atau client server. Setelah hubungan jaringan dimulai oleh server maka setiap client server sewaktu-waktu dapat menggunakan hubungan jaringan tersebut tanpa menunggu perintah dari server. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Paling fleksibel

- Pemasangan/perubahan stasiun sangat mudah dan tidak mengganggu bagian jaringan lain

- Kontrol terpusat

- Kemudahan deteksi dan isolasi kesalahan/kerusakan

- Kemudahaan pengelolaan jaringan

Kerugian:

- Boros kabel

- Perlu penanganan khusus

- Kontrol terpusat (HUB) jadi elemen kritis

4. Topologi Peer-to-peer Network

Peer artinya rekan sekerja. Peer-to-peer network adalah jaringan komputer yang terdiri dari beberapa komputer (biasanya tidak lebih dari 10 komputer dengan 1-2 printer). Dalam sistem jaringan ini yang diutamakan adalah penggunaan program, data dan printer secara bersama-sama. Pemakai komputer bernama Dona dapat memakai program yang dipasang di komputer Dino, dan mereka berdua dapat mencetak ke printer yang sama pada saat yang bersamaan. Sistem jaringan ini juga dapat dipakai di rumah. Pemakai komputer yang memiliki komputer ‘kuno’, misalnya AT, dan ingin memberli komputer baru, katakanlah Pentium II, tidak perlu membuang komputer lamanya. Ia cukup memasang netword card di kedua komputernya kemudian dihubungkan dengan kabel yang khusus digunakan untuk sistem jaringan. Dibandingkan dengan ketiga cara diatas, sistem jaringan ini lebih sederhana sehingga lebih mudah dipelajari dan dipakai.

ETHERNET

Ethernet adalah sistem jaringan yang dibuat dan dipatenkan perusahaan Xerox. Ethernet adalah implementasi metoda CSMA/CD (Carrier Sense Multiple Access with Collision Detection) yang dikembangkan tahun 1960 pada proyek wireless ALOHA di Hawaii University diatas kabel coaxial. Standarisasi sistem ethernet dilakukan sejak tahun 1978 oleh IEEE. (lihat Tabel 2.) Kecepatan transmisi data di ethernet sampai saat ini adalah 10 sampai 100 Mbps. Saat in yang umum ada dipasaran adalah ethernet berkecepatan 10 Mbps yang biasa disebut seri 10Base. Ada bermacam-macam jenis 10Base diantaranya adalah: 10Base5, 10Base2, 10BaseT, dan 10BaseF yang akan diterangkan lebih lanjut kemudian.Pada metoda CSMA/CD, sebuah host komputer yang akan mengirim data ke jaringan pertama-tama memastikan bahwa jaringan sedang tidak dipakai untuk transfer dari dan oleh host komputer lainnya. Jika pada tahap pengecekan ditemukan transmisi data lain dan terjadi tabrakan (collision), maka host komputer tersebut diharuskan mengulang permohonan (request) pengiriman pada selang waktu berikutnya yang dilakukan secara acak (random). Dengan demikian maka jaringan efektif bisa digunakan secara bergantian.Untuk menentukan pada posisi mana sebuah host komputer berada, maka tiap-tiap perangkat ethernet diberikan alamat (address) sepanjang 48 bit yang unik (hanya satu di dunia). Informasi alamat disimpan dalam chip yang biasanya nampak pada saat komputer di start dalam urutan angka berbasis 16, seperti pada Gambar 3.

Gambar 3. Contoh ethernet address.

48 bit angka agar mudah dimengerti dikelompokkan masing-masing 8 bit untuk menyetakan bilangan berbasis 16 seperti contoh di atas (00 40 05 61 20 e6), 3 angka didepan adalah kode perusahaan pembuat chip tersebut. Chip diatas dibuat oleh ANI Communications Inc.

Dengan berdasarkan address ehternet, maka setiap protokol komunikasi (TCP/IP, IPX, AppleTalk, dll.) berusaha memanfaatkan untuk informasi masing-masing host komputer dijaringan.

A. 10Base5

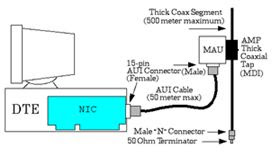

Sistem 10Base5 menggunakan kabel coaxial berdiameter 0,5 inch (10 mm) sebagai media penghubung berbentuk bus seperti pad Gambar 4. Biasanya kabelnya berwarna kuning dan pada kedua ujung kebelnya diberi konsentrator sehingga mempunyai resistansi sebesar 50 ohm. Jika menggunakan 10Base5, satu segmen jaringan bisa sepanjang maksimal 500 m, bahkan jika dipasang penghubung (repeater) sebuah jaringan bisa mencapai panjang maksimum 2,5 km.Seperti pada Gambar 5, antara NIC (Network Interface Card) yang ada di komputer (DTE, Data Terminal Equipment) dengan media transmisi bus (kabel coaxial)-nya diperlukan sebuah transceiver (MAU, Medium Attachment Unit). Antar MAU dibuat jarak minimal 2,5 m, dan setiap segment hanya mampu menampung sebanyak 100 unit. Konektor yang dipakai adalah konektor 15 pin.

Gambar 4. Jaringan dengan media 10Base5.

Gambar 5. Struktur 10Base5.

B. 10Base2

Seperti pada jaringan 10Base5, 10Base2 mempunyai struktur jaringan berbentuk bus. (Gambar 6). Hanya saja kabel yang digunakan lebih kecil, berdiameter 5 mm dengan jenis twisted pair. Tidak diperlukan MAU kerena MAU telah ada didalam NIC-nya sehingga bisa menjadi lebih ekonomis. Karenanya jaringan ini dikenal juga dengan sebutan CheaperNet. Dibandingkan dengan jaringan 10Base5, panjang maksimal sebuah segmennya menjadi lebih pendek, sekitar 185 m, dan bisa disambbung sampai 5 segmen menjadi sekitar 925 m. Sebuah segmen hanya mampu menampung tidak lebih dari 30 unit komputer saja. Pada jaringan ini pun diperlukan konsentrator yang membuat ujung-ujung media transmisi busnya menjadi beresistansi 50 ohm. Untuk jenis konektor dipakai jenis BNC.

Gambar 6. Jaringan dengan media 10Base5.

Gambar 7. Struktur 10Base2.

C. 10BaseT

Berbeda dengan 2 jenis jaringan diatas, 10BaseT berstruktur bintang (star) seperti terlihat di Gambar 8. Tidak diperlukan MAU kerena sudah termasuk didalam NIC-nya. Sebagai pengganti konsentrator dan repeater diperlukan hub karena jaringan berbentuk star. Panjang sebuah segmen jaringan maksimal 100 m, dan setiap hub bisa dihubungkan untuk memperpanjang jaringan sampai 4 unit sehingga maksimal komputer tersambung bisa mencapai 1024 unit.

Gambar 8. Jaringan dengan media 10BaseT.

Gambar 9. Struktur 10BaseT.

Menggunakan konektor modular jack RJ-45 dan kabel jenis UTP (Unshielded Twisted Pair) seperti kabel telepon di rumah-rumah. Saat ini kabel UTP yang banyak digunakan adalah jenis kategori 5 karena bisa mencapai kecepatan transmisi 100 Mbps. Masing-masing jenis kabel UTP dan kegunaanya.

D. 10BaseF

Bentuk jaringan 10BaseF sama dengan 10BaseT yakni berbentuk star. Karena menggunakan serat optik (fiber optic) untuk media transmisinya, maka panjang jarak antara NIC dan konsentratornya menjadi lebih panjang sampai 20 kali (2000 m). Demikian pula dengan panjang total jaringannya. Pada 10BaseF, untuk transmisi output (TX) dan input (RX) menggunakan kabel/media yang berbeda.

Gambar 10. Struktur 10BaseF.

Gambar 11. Foto NIC jenis 10Base5, 10Base2, dan 10BaseT.

E. Fast Ethernet (100BaseT series)

Selai jenis NIC yang telah diterangkan di atas, jenis ethernet chip lainnya adalah seri 100Base. Seri 100Base mempunyai beragam jenis berdasarkan metode akses datanya diantaranya adalah: 100Base-T4, 100Base-TX, dan 100Base-FX. Kecepatan transmisi seri 100Base bisa melebihi kecepatan chip pendahulunya (seri 10Base) antara 2-20 kali (20-200 Mbps). Ini dibuat untuk menyaingi jenis LAN berkecepatan tinggi lainnya seperti: FDDI, 100VG-AnyLAN dan lain sebagainya.

Sumber:

1. Yuhefizar, Sejarah Komputer, IlmuKomputer.com

2. Prihanto, Harry, Membangun Jaringan Komputer, IlmuKomputer.com

REFERENSI

http://fadel05.tripod.com/network/jaringan.html

Memasuki tahun 1970-an, setelah beban pekerjaan bertambah banyak dan harga perangkat komputer besar mulai terasa sangat mahal, maka mulailah digunakan konsep proses distribusi (Distributed Processing). Seperti pada Gambar 2, dalam proses ini beberapa host komputer mengerjakan sebuah pekerjaan besar secara paralel untuk melayani beberapa terminal yang tersambung secara seri disetiap host komputer. Dala proses distribusi sudah mutlak diperlukan perpaduan yang mendalam antara teknologi komputer dan telekomunikasi, karena selain proses yang harus didistribusikan, semua host komputer wajib melayani terminal-terminalnya dalam satu perintah dari komputer pusat.

Gambar 2 Jaringan komputer model distributed processing

Selanjutnya ketika harga-harga komputer kecil sudah mulai menurun dan konsep proses distribusi sudah matang, maka penggunaan komputer dan jaringannya sudah mulai beragam dari mulai menangani proses bersama maupun komunikasi antar komputer (Peer to Peer System) saja tanpa melalui komputer pusat. Untuk itu mulailah berkembang teknologi jaringan lokal yang dikenal dengan sebutan LAN. Demikian pula ketika Internet mulai diperkenalkan, maka sebagian besar LAN yang berdiri sendiri mulai berhubungan dan terbentuklah jaringan raksasa WAN.

JENIS JARINGAN KOMPUTER

Secara umum jaringan komputer dibagi atas lima jenis, yaitu;

1. Local Area Network (LAN)

Local Area Network (LAN), merupakan jaringan milik pribadi di dalam sebuah gedung atau kampus yang berukuran sampai beberapa kilometer. LAN seringkali digunakan untuk menghubungkan komputer-komputer pribadi danworkstation dalam kantor suatu perusahaan atau pabrik-pabrik untuk memakai bersama sumberdaya (misalnya printer) dan saling bertukar informasi.

2. Metropolitan Area Network (MAN)

Metropolitan Area Network (MAN), pada dasarnya merupakan versi LAN yang berukuran lebih besar dan biasanya menggunakan teknologi yang sama dengan LAN. MAN dapat mencakup kantor-kantor perusahaan yang letaknya berdekatan atau juga sebuah kota dan dapat dimanfaatkan untuk keperluan pribadi (swasta) atau umum. MAN mampu menunjang data dan suara, bahkan dapat berhubungan dengan jaringan televisi kabel.

3. Wide Area Network (WAN)

Wide Area Network (WAN), jangkauannya mencakup daerah geografis yang luas, seringkali mencakup sebuah negara bahkan benua. WAN terdiri dari kumpulan mesin-mesin yang bertujuan untuk menjalankan program-program (aplikasi) pemakai.

4. Internet

Sebenarnya terdapat banyak jaringan didunia ini, seringkali menggunakan perangkat keras dan perangkat lunak yang berbeda-beda. Orang yang terhubung ke jaringan sering berharap untuk bisa berkomunikasi dengan orang lain yang terhubung ke jaringan lainnya. Keinginan seperti ini memerlukan hubungan antar jaringan yang seringkali tidak kampatibel dan berbeda. Biasanya untuk melakukan hal ini diperlukan sebuah mesin yang disebut gateway guna melakukan hubungan dan melaksanakan terjemahan yang diperlukan, baik perangkat keras maupun perangkat lunaknya. Kumpulan jaringan yang terinterkoneksi inilah yang disebut dengan internet.

5. Jaringan Tanpa Kabel

Jaringan tanpa kabel merupakan suatu solusi terhadap komunikasi yang tidak bisa dilakukan dengan jaringan yang menggunakan kabel. Misalnya orang yang ingin mendapat informasi atau melakukan komunikasi walaupun sedang berada diatas mobil atau pesawat terbang, maka mutlak jaringan tanpa kabel diperlukan karena koneksi kabel tidaklah mungkin dibuat di dalam mobil atau pesawat. Saat ini jaringan tanpa kabel sudah marak digunakan dengan memanfaatkan jasa satelit dan mampu memberikan kecepatan akses yang lebih cepat dibandingkan dengan jaringan yang menggunakan kabel.

MODEL REFERNSI OSI DAN STANDARISASI

Untuk menyelenggarakan komunikasi berbagai macam vendor komputer diperlukan sebuah aturan baku yang standar dan disetejui berbagai fihak. Seperti halnya dua orang yang berlainan bangsa, maka untuk berkomunikasi memerlukan penerjemah/interpreter atau satu bahasa yang dimengerti kedua belah fihak. Dalam dunia komputer dan telekomunikasi interpreter identik dengan protokol. Untuk itu maka badan dunia yang menangani masalah standarisasi ISO (International Standardization Organization) membuat aturan baku yang dikenal dengan nama model referensi OSI (Open System Interconnection). Dengan demikian diharapkan semua vendor perangkat telekomunikasi haruslah berpedoman dengan model referensi ini dalam mengembangkan protokolnya.Model referensi OSI terdiri dari 7 lapisan, mulai dari lapisan fisik sampai dengan aplikasi. Model referensi ini tidak hanya berguna untuk produk-produk LAN saja, tetapi dalam membangung jaringan Internet sekalipun sangat diperlukan. Hubungan antara model referensi OSI dengan protokol Internet

TOPOLOGI JARINGAN KOMPUTER

Topologi adalah suatu cara menghubungkan komputer yang satu dengan komputer lainnya sehingga membentuk jaringan. Cara yang saat ini banyak digunakan adalah bus, token-ring, star dan peer-to-peer network. Masing-masing topologi ini mempunyai ciri khas, dengan kelebihan dan kekurangannya sendiri.

1. Topologi BUS

Topologi bus terlihat pada skema di atas. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Hemat kabel

- Layout kabel sederhana

- Mudah dikembangkan

Kerugian:

- Deteksi dan isolasi kesalahan sangat kecil

- Kepadatan lalu lintas

- Bila salah satu client rusak, maka jaringan tidak bisa berfungsi.

- Diperlukan repeater untuk jarak jauh

2. Topologi TokenRING

Topologi TokenRING terlihat pada skema di atas. Metode token-ring (sering disebut ring saja) adalah cara menghubungkan komputer sehingga berbentuk ring (lingkaran). Setiap simpul mempunyai tingkatan yang sama. Jaringan akan disebut sebagai loop, data dikirimkan kesetiap simpul dan setiap informasi yang diterima simpul diperiksa alamatnya apakah data itu untuknya atau bukan. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Hemat kabel

Kerugian:

- Peka kesalahan

- Pengembangan jaringan lebih kaku

3. Topologi STAR

Merupakan kontrol terpusat, semua link harus melewati pusat yang menyalurkan data tersebut kesemua simpul atau client yang dipilihnya. Simpul pusat dinamakan stasium primer atau server dan lainnya dinamakan stasiun sekunder atau client server. Setelah hubungan jaringan dimulai oleh server maka setiap client server sewaktu-waktu dapat menggunakan hubungan jaringan tersebut tanpa menunggu perintah dari server. Terdapat keuntungan dan kerugian dari tipe ini yaitu:

Keuntungan:

- Paling fleksibel

- Pemasangan/perubahan stasiun sangat mudah dan tidak mengganggu bagian jaringan lain

- Kontrol terpusat

- Kemudahan deteksi dan isolasi kesalahan/kerusakan

- Kemudahaan pengelolaan jaringan

Kerugian:

- Boros kabel

- Perlu penanganan khusus

- Kontrol terpusat (HUB) jadi elemen kritis

4. Topologi Peer-to-peer Network

Peer artinya rekan sekerja. Peer-to-peer network adalah jaringan komputer yang terdiri dari beberapa komputer (biasanya tidak lebih dari 10 komputer dengan 1-2 printer). Dalam sistem jaringan ini yang diutamakan adalah penggunaan program, data dan printer secara bersama-sama. Pemakai komputer bernama Dona dapat memakai program yang dipasang di komputer Dino, dan mereka berdua dapat mencetak ke printer yang sama pada saat yang bersamaan. Sistem jaringan ini juga dapat dipakai di rumah. Pemakai komputer yang memiliki komputer ‘kuno’, misalnya AT, dan ingin memberli komputer baru, katakanlah Pentium II, tidak perlu membuang komputer lamanya. Ia cukup memasang netword card di kedua komputernya kemudian dihubungkan dengan kabel yang khusus digunakan untuk sistem jaringan. Dibandingkan dengan ketiga cara diatas, sistem jaringan ini lebih sederhana sehingga lebih mudah dipelajari dan dipakai.

ETHERNET

Ethernet adalah sistem jaringan yang dibuat dan dipatenkan perusahaan Xerox. Ethernet adalah implementasi metoda CSMA/CD (Carrier Sense Multiple Access with Collision Detection) yang dikembangkan tahun 1960 pada proyek wireless ALOHA di Hawaii University diatas kabel coaxial. Standarisasi sistem ethernet dilakukan sejak tahun 1978 oleh IEEE. (lihat Tabel 2.) Kecepatan transmisi data di ethernet sampai saat ini adalah 10 sampai 100 Mbps. Saat in yang umum ada dipasaran adalah ethernet berkecepatan 10 Mbps yang biasa disebut seri 10Base. Ada bermacam-macam jenis 10Base diantaranya adalah: 10Base5, 10Base2, 10BaseT, dan 10BaseF yang akan diterangkan lebih lanjut kemudian.Pada metoda CSMA/CD, sebuah host komputer yang akan mengirim data ke jaringan pertama-tama memastikan bahwa jaringan sedang tidak dipakai untuk transfer dari dan oleh host komputer lainnya. Jika pada tahap pengecekan ditemukan transmisi data lain dan terjadi tabrakan (collision), maka host komputer tersebut diharuskan mengulang permohonan (request) pengiriman pada selang waktu berikutnya yang dilakukan secara acak (random). Dengan demikian maka jaringan efektif bisa digunakan secara bergantian.Untuk menentukan pada posisi mana sebuah host komputer berada, maka tiap-tiap perangkat ethernet diberikan alamat (address) sepanjang 48 bit yang unik (hanya satu di dunia). Informasi alamat disimpan dalam chip yang biasanya nampak pada saat komputer di start dalam urutan angka berbasis 16, seperti pada Gambar 3.

Gambar 3. Contoh ethernet address.

48 bit angka agar mudah dimengerti dikelompokkan masing-masing 8 bit untuk menyetakan bilangan berbasis 16 seperti contoh di atas (00 40 05 61 20 e6), 3 angka didepan adalah kode perusahaan pembuat chip tersebut. Chip diatas dibuat oleh ANI Communications Inc.

Dengan berdasarkan address ehternet, maka setiap protokol komunikasi (TCP/IP, IPX, AppleTalk, dll.) berusaha memanfaatkan untuk informasi masing-masing host komputer dijaringan.

A. 10Base5

Sistem 10Base5 menggunakan kabel coaxial berdiameter 0,5 inch (10 mm) sebagai media penghubung berbentuk bus seperti pad Gambar 4. Biasanya kabelnya berwarna kuning dan pada kedua ujung kebelnya diberi konsentrator sehingga mempunyai resistansi sebesar 50 ohm. Jika menggunakan 10Base5, satu segmen jaringan bisa sepanjang maksimal 500 m, bahkan jika dipasang penghubung (repeater) sebuah jaringan bisa mencapai panjang maksimum 2,5 km.Seperti pada Gambar 5, antara NIC (Network Interface Card) yang ada di komputer (DTE, Data Terminal Equipment) dengan media transmisi bus (kabel coaxial)-nya diperlukan sebuah transceiver (MAU, Medium Attachment Unit). Antar MAU dibuat jarak minimal 2,5 m, dan setiap segment hanya mampu menampung sebanyak 100 unit. Konektor yang dipakai adalah konektor 15 pin.

Gambar 4. Jaringan dengan media 10Base5.

Gambar 5. Struktur 10Base5.

B. 10Base2

Seperti pada jaringan 10Base5, 10Base2 mempunyai struktur jaringan berbentuk bus. (Gambar 6). Hanya saja kabel yang digunakan lebih kecil, berdiameter 5 mm dengan jenis twisted pair. Tidak diperlukan MAU kerena MAU telah ada didalam NIC-nya sehingga bisa menjadi lebih ekonomis. Karenanya jaringan ini dikenal juga dengan sebutan CheaperNet. Dibandingkan dengan jaringan 10Base5, panjang maksimal sebuah segmennya menjadi lebih pendek, sekitar 185 m, dan bisa disambbung sampai 5 segmen menjadi sekitar 925 m. Sebuah segmen hanya mampu menampung tidak lebih dari 30 unit komputer saja. Pada jaringan ini pun diperlukan konsentrator yang membuat ujung-ujung media transmisi busnya menjadi beresistansi 50 ohm. Untuk jenis konektor dipakai jenis BNC.

Gambar 6. Jaringan dengan media 10Base5.

Gambar 7. Struktur 10Base2.

C. 10BaseT

Berbeda dengan 2 jenis jaringan diatas, 10BaseT berstruktur bintang (star) seperti terlihat di Gambar 8. Tidak diperlukan MAU kerena sudah termasuk didalam NIC-nya. Sebagai pengganti konsentrator dan repeater diperlukan hub karena jaringan berbentuk star. Panjang sebuah segmen jaringan maksimal 100 m, dan setiap hub bisa dihubungkan untuk memperpanjang jaringan sampai 4 unit sehingga maksimal komputer tersambung bisa mencapai 1024 unit.

Gambar 8. Jaringan dengan media 10BaseT.

Gambar 9. Struktur 10BaseT.

Menggunakan konektor modular jack RJ-45 dan kabel jenis UTP (Unshielded Twisted Pair) seperti kabel telepon di rumah-rumah. Saat ini kabel UTP yang banyak digunakan adalah jenis kategori 5 karena bisa mencapai kecepatan transmisi 100 Mbps. Masing-masing jenis kabel UTP dan kegunaanya.

D. 10BaseF

Bentuk jaringan 10BaseF sama dengan 10BaseT yakni berbentuk star. Karena menggunakan serat optik (fiber optic) untuk media transmisinya, maka panjang jarak antara NIC dan konsentratornya menjadi lebih panjang sampai 20 kali (2000 m). Demikian pula dengan panjang total jaringannya. Pada 10BaseF, untuk transmisi output (TX) dan input (RX) menggunakan kabel/media yang berbeda.

Gambar 10. Struktur 10BaseF.

Gambar 11. Foto NIC jenis 10Base5, 10Base2, dan 10BaseT.

E. Fast Ethernet (100BaseT series)

Selai jenis NIC yang telah diterangkan di atas, jenis ethernet chip lainnya adalah seri 100Base. Seri 100Base mempunyai beragam jenis berdasarkan metode akses datanya diantaranya adalah: 100Base-T4, 100Base-TX, dan 100Base-FX. Kecepatan transmisi seri 100Base bisa melebihi kecepatan chip pendahulunya (seri 10Base) antara 2-20 kali (20-200 Mbps). Ini dibuat untuk menyaingi jenis LAN berkecepatan tinggi lainnya seperti: FDDI, 100VG-AnyLAN dan lain sebagainya.

Sumber:

1. Yuhefizar, Sejarah Komputer, IlmuKomputer.com

2. Prihanto, Harry, Membangun Jaringan Komputer, IlmuKomputer.com

REFERENSI

http://fadel05.tripod.com/network/jaringan.html

Selasa, 27 September 2011

Materi Computer Security

Penanganan Virus Pada Komputer

BAB I

PENDAHULUAN

A. LATAR BELAKANG

Virus komputer adalah suatu program komputer yang menduplikasi atau menggandakan diri dengan menyisipkan kopian atau salinan dirinya ke dalam media penyimpanan / dokumen serta ke dalam jaringan secara diam-diam tanpa sepengetahuan pengguna komputer tersebut. Efek dari virus komputer sangat beragam mulai dari hanya muncul pesan-pesan aneh hingga merusak komputer serta menghapus file atau dokumen kita.Untuk itu membutuhkan antivirus untuk pembersihan dari virus-virus tersebut.

B. RUMUSAN MASALAH

a. Masalah-masalah pada komputer yang telah terkena virus

b. Bagaimana mengatasi virus

C. TUJUAN

a. Untuk mengetahui cara mengantisipasi dari berkembangnya virus tersebut .

b. Untuk mengetahui penanganan virus tersebut.

Bab II

PEMBAHASAN

A. MASALAH – MASALAH

Pengertian Varian Virus Worm, Trojan Dan Spyware

a. Worm

Worm adalah lubang keamanan atau celah kelemahan pada komputer kita yang memungkinkan komputer kita terinfeksi virus tanpa harus eksekusi suatu file yang umumnya terjadi pada jaringan.

b. Trojan

Trojan adalah sebuah program yang memungkinkan komputer kita dikontrol orang lain melalui jaringan atau internet.

c. Spyware

Spyware adalah aplikasi yang membocorkan data informasi kebiasaan atau perilaku pengguna dalam menggunakan komputer ke pihak luar tanpa kita sadari. Biasanya digunakan oleh pihak pemasang iklan.

Jika kita melihat kejanggalan pada media penyimpanan seperti file bernama aneh yang tidak pernah kita buat atau file bukan jenis aplikasi / application tetapi mengaku sebagai aplikasi maka jangan kita klik, kita buka atau kita jalankan agar virus komputer tersebut tidak menular ke komputer yang kita gunakan.

B. PENDEKATAN MASALAH

Tanda-Tanda/Ciri-Ciri Komputer Kita Terkena/Terinfeksi Virus Komputer :

- Komputer berjalan lambat dari normal

- Sering keluar pesan eror atau aneh-aneh

- Perubahan tampilan pada komputer

- Media penyimpanan seperti disket, flashdisk, dan sebagainya langsung mengkopi file aneh tanpa kita kopi ketika kita hubungkan ke komputer

. - Komputer suka restart sendiri atau crash ketika sedang berjalan.

- Suka muncul pesan atau tulisan aneh

- Komputer hang atau berhenti merespon kita.

- Harddisk tidak bisa diakses

- Printer dan perangkat lain tidak dapat dipakai walaupun tidak ada masalah hardware dan software driver.

- Sering ada menu atau kotak dialog yang error atau rusak.

- Hilangnya beberapa fungsi dasar komputer.

- Komputer berusaha menghubungkan diri dengan internet atau jaringan tanpa kita suruh

. - File yang kita simpan di komputer atau media penyimpanan hilang begitu saja atau disembunyikan virus. dan lain-lain...

Contoh bentuk media penyebaran virus komputer dari komputer yang satu ke komputer yang lain :

- Media Penyimpanan (disket, flashdisk, harddisk eksternal, zipdisk, cd, dvd, bluray disc, cartridge, dan lain sebagainya)

- Jaringan lan, wan, man, internet dan lain sebagainya.

- File attachment atau file lampiran pada email atau pesan elektronik lainnya.

- File software (piranti lunak) yang ditunggangi virus komputer.

Cara yang paling ampuh agar kita tidak terkena virus komputer adalah dengan cara menginstall program komputer yang orisinil atau asli bukan bajakan yang tidak ditunggangi virus dan kawan-kawan, tidak menghubungkan komputer dengan jaringan atau internet, serta tidak pernah membuka atau mengeksekusi file yang berasal dari komputer lain. Tetapi cara seperti itu terlalu ekstrim dan kurang gaul dalam penggunaan komputer sehari-hari karena biasanya kita melakukan pertukaran data atau file dengan komputer lain baik berupa file pekerjaan, file gambar, file attachment, file musik, file video, dan lain sebagainya.

Jadi untuk menghindari komputer kita diinfeksi dan terserang virus maka kita harus waspada dalam berinteraksi dengan file dari komputer lain, file dari media penyimpanan dari orang lain, attachment email, pertukaran file jaringan, lubang keamanan komputer kita, dan lain-lain. Pasang antivirus yang bagus yang di update secara berkala serta program firewall untuk jaringan dan anti spyware dan adware untuk menanggulangi jenis gangguan komputer lain.

C. PEMECAHAN MASALAH

Berikut 6 Tips artikel Keamanan Komputer :

1. Gunakan AntiVirus

Tentu saja ini yang paling penting. Mau nggak mau anti virus seperti sebuah penjaga yang akan mencegah berbagai macam virus. Oh ya! Jika nggk punya duit jangan gunakan antivirus bajakan…gunakan antivirus gratis saja. Tidak kalah hebat kok dalam membasmi virus internet.

2. UPDATE!

Jangan lupa untuk selalu mengupdate apapun demi keamanan komputer. Bukan hanya anti virus saja yang diupdate. SEMUANYA! baik itu Operating Systemnya, Software yang terinstall maupun driver. Tidak ada perangkat lunak atau software yang sempurna..pasti ada sebuah celah keamanan. Jangan percaya programmer yang berkata “Software saya sepurna dalam keamanan komputer”

Untuk menutup lubang keamanan itu kita harus update dan update. Karena virus internet juga selalu update dan update.

3. Hati-hati saat browsing

Kebanyakan virus internet menyebar dari situs porno maupun warez (mp3 ilegal, software bajakan dsb). Jika tidak mau terkena virus ya jangan kesana. Ini cara terbaik dalam mencegah virus komputer.

Tapi saya tahu anda sudah kecanduan dengan situs semacam itu. Maka daripada itu jika ada peringatan dari browser anda, lebih baik acuhkan saja situs tersebut. Atau saat berkunjung ke website itu muncul kotak dialog yang isinya meminta untuk menginstall sesuatu..sudah acuhkan saja.

Berhati-hatilah biasanya situs semacam itu menggunakan permainan kata-kata seperti sedang memberikan hadiah kepada anda. Kenyataanya itu adalah sebuah virus internet yang dapat mengganggu keamanan komputer.

4. Selalu scan file yang di download

Apapun file yang anda download walaupun itu berasal dari website yang terpercaya seperti blog ini. Itu Harus tetap diSCAN pakai anti virus. Contohnya setelah anda mendownload ebook gratis, apa anda yakin ebook itu bebas kuman eh maksudnya bebas virus. Atau saat mendapatkan script gratis..apa benar script itu benar-benar aman.

Mencegah itu selalu lebih baik daripada mengobati

5. Hati-hati email

Salah satu penyebaran virus internet adalah melalui email. Apalagi jika mendapat email yang berisi file seperti EXE, VBS, BAT. Ditambah itu dikirim oleh orang asing…bisa-bisa virus internet itu mematikan komputer lalu reboot dan muncul pesan “Selamat Harddisk anda kapasitasnya bertambah ”

10 ANTI VIRUS TERBAIK TAHUN 2011

1. BitDefender Antivirus 2011 :

Antivirus yang menggunakan algoritma teknologi canggih dan metode untuk mengidentifikasi resiko keamanan dan ancaman bahkan sebelum mengetahui akan membahayakan komputer Anda. Hal ini digunakan oleh jutaan pengguna komputer di seluruh dunia dan juga harga dari perangkat lunak antivirus ini yang cukup terjangkau.

2. Norton Antivirus 2011 :

Norton oleh Symantec, adalah pelopor dalam industri keamanan komputer sejak bertahun-tahun. Norton Antivirus 2011 adalah versi penyempurnaan dari pemenang penghargaan perangkat lunak antivirus. Norton terus bekerja untuk menambahkan fitur ke perangkat lunak antivirus tersebut untuk membantu Anda melindungi komputer dari virus berbahaya maupun kode-kode berbahaya. Versi 2011 adalah sebuah versi perbaikan dari perangkat lunak terkemuka antivirus. Norton Antivirus adalah antivirus terbaik untuk desktop, notebook maupun perangkat mobile. Hal ini sepenuhnya telah diuji dan bekerja dengan sistem operasi yang berbeda, serta telah kompatibel dengan sistem operasi terbaru Windows 7.

3. F-Secure Antivirus 2011 :

F-Secure adalah tool security terkenal di dunia keamanan PC dan keamanan dunia mobile. Dengan pengalaman bertahun-tahun dalam industri keamanan, F-secure menawarkan perangkat lunak antivirus yang unik hi-tech untuk melindungi komputer Anda terhadap virus yang paling berbahaya dan spyware. Seperti ESET dan AVG, perangkat lunak antivirus ini sangat cepat dan tidak memperlambat PC Anda. Selain itu, F-Secure antivirus 2011 dapat dikonfigurasi dalam bahasa asli Anda dengan mudah.

4. ESET Nod32 Antivirus 4 :

ESET NOD32 Antivirus sangat populer dan terkenal untuk kinerjanya. ESET menawarkan perangkat lunak antivirus yang paling efisien yang tidak memperlambat komputer Anda. ESET telah memenangkan banyak penghargaan untuk menyediakan solusi keamanan yang tidak hanya cepat tetapi juga kuat. ESET menyediakan antivirus tercepat dan paling efektif di dunia proaktif dan perlindungan antispyware untuk komputer rumahan. ESET telah menerima sertifikasi dari ICSA Labs, Virus Bulletin, AV-Comparatives, West Coast Labs, OPSWAT dan banyak lagi.

5. TrendMicro Titanium Antivirus 2011 :

TrendMicro adalah nama antivirus terkenal di industri keamanan komputer dan menawarkan solusi antivirus terkemuka bagi pengguna kantor dan rumahan, komputer usaha kecil, usaha menengah maupun perusahaan. Untuk pengguna kantor dan rumahan, TrendMicro menawarkan satu paket keamanan lengkap yang berisi perangkat lunak antivirus pemenang penghargaan, antispyware, perlindungan dari phishing website, firewall dan banyak lagi. TrendMicro menawarkan paket yang berbeda untuk pengguna rumahan: TrendMicro Antivirus Titanium dan Titanium TrendMicro Internet Security, ini adalah 2011 versi terbaru keamanan mereka.

6. Kaspersky Antivirus 2011 :

Kaspersky Antivirus 2011 terkenal dengan kinerja yang cepat dan kapabilitas keamanan menakjubkan. Perangkat lunak ini dikatakan sebagai salah satu diantara software antivirus tercepat yang tidak memperlambat komputer sama sekali. Selain itu, memberikan perlindungan maksimal terhadap virus dan bentuk lain dari ancaman baik secara online dan / atau offline. Sepenuhnya kompatibel dengan Windows 7, Kaspersky menyediakan software keamanan untuk komputer rumahan, komputer bisnis dan perusahaan.

7. Zonealarm Antivirus 2010 :

ZoneAlarm dioperasikan oleh Perangkat Lunak Checkpoint populer, Technologies Ltd Checkpoint adalah entitas terkenal di dunia bisnis dan keamanan data. Mereka telah terus-menerus mengembangkan solusi untuk bisnis dan perusahaan. Teknologi yang sama digunakan dalam perangkat lunak antivirus ini untuk pengguna bisnis rumahan, Anda mendapatkan perangkat lunak kelas bisnis antivirus untuk komputer di rumah Anda. ZoneAlarm Antivirus 2011 scan mampu mendeteksi dan menghilangkan virus, spyware, trojan, worm, bot dan kode berbahaya lainnya yang dapat membahayakan komputer Anda.

8. AVG Antivirus 9.0 :

Sama seperti ESET, AVG menawarkan perangkat lunak antivirus cepat untuk komputer rumahan dan pengguna komputer kantor. Perangkat lunak ini memberikan perlindungan yang maksimal selama modus sistem sumber daya (screensarver), tidak memperlambat komputer saat scanning dan / atau memperbarui definisi. Fitur terbesar dari perangkat lunak ini adalah LinkScanner yang terus-menerus memeriksa halaman web, saat Anda mengakses atau bernavigasi dari satu halaman ke yang lain.

9. McAfee Antivirus Plus 2011 :

McAfee adalah salah satu perusahaan tertua dan paling berpengalaman dalam industri keamanan komputer. McAfee Antivirus Plus 2011 adalah versi perbaikan dan jauh lebih cepat dibandingkan dengan versi-versi sebelumnya. Dengan ribuan virus baru yang diciptakan setiap hari, bergantung pada update manual sudah tidak cukup lagi. Maka dari itu McAfee mengeluarkan teknologi Active Protection yang memainkan peran penting. Meskipun antivirus McAfee lebih lambat dibandingkan dengan perangkat lunak antivirus lain, tapi tetap saja kuat untuk desktop dan notebook.

10. CA Antivirus 2009 :

CA antivirus plus antispyware 2011 adalah perangkat lunak antivirus yang mampu melindungi desktop dan / atau notebook dari virus berbahaya, spyware, trojan, hacker dan banyak lagi. CA antivirus aktif berpartisipasi dan memberikan sumbangan kepada “Pusat Nasional Untuk Anak Hilang dan Tereksploitasi”.

REFERENSI

http://organisasi.org/definisi-pengertian-virus-komputer-worm-trojan-spyware-ciri-dan-teknik-infeksi-penularan

http://sharemind.betaboard.net/t376-6-trik-menjaga-keamanan-komputer

http://multimediabersatu.wordpress.com/2011/02/12/10-anti-virus-terbaik-tahun-2011/

http://pusatnyailmu.blogspot.com/2008/10/contoh-paper-1.html

BAB I

PENDAHULUAN

A. LATAR BELAKANG

Virus komputer adalah suatu program komputer yang menduplikasi atau menggandakan diri dengan menyisipkan kopian atau salinan dirinya ke dalam media penyimpanan / dokumen serta ke dalam jaringan secara diam-diam tanpa sepengetahuan pengguna komputer tersebut. Efek dari virus komputer sangat beragam mulai dari hanya muncul pesan-pesan aneh hingga merusak komputer serta menghapus file atau dokumen kita.Untuk itu membutuhkan antivirus untuk pembersihan dari virus-virus tersebut.

B. RUMUSAN MASALAH

a. Masalah-masalah pada komputer yang telah terkena virus

b. Bagaimana mengatasi virus

C. TUJUAN

a. Untuk mengetahui cara mengantisipasi dari berkembangnya virus tersebut .

b. Untuk mengetahui penanganan virus tersebut.

Bab II

PEMBAHASAN

A. MASALAH – MASALAH

Pengertian Varian Virus Worm, Trojan Dan Spyware

a. Worm

Worm adalah lubang keamanan atau celah kelemahan pada komputer kita yang memungkinkan komputer kita terinfeksi virus tanpa harus eksekusi suatu file yang umumnya terjadi pada jaringan.

b. Trojan

Trojan adalah sebuah program yang memungkinkan komputer kita dikontrol orang lain melalui jaringan atau internet.

c. Spyware

Spyware adalah aplikasi yang membocorkan data informasi kebiasaan atau perilaku pengguna dalam menggunakan komputer ke pihak luar tanpa kita sadari. Biasanya digunakan oleh pihak pemasang iklan.

Jika kita melihat kejanggalan pada media penyimpanan seperti file bernama aneh yang tidak pernah kita buat atau file bukan jenis aplikasi / application tetapi mengaku sebagai aplikasi maka jangan kita klik, kita buka atau kita jalankan agar virus komputer tersebut tidak menular ke komputer yang kita gunakan.

B. PENDEKATAN MASALAH

Tanda-Tanda/Ciri-Ciri Komputer Kita Terkena/Terinfeksi Virus Komputer :

- Komputer berjalan lambat dari normal

- Sering keluar pesan eror atau aneh-aneh

- Perubahan tampilan pada komputer

- Media penyimpanan seperti disket, flashdisk, dan sebagainya langsung mengkopi file aneh tanpa kita kopi ketika kita hubungkan ke komputer

. - Komputer suka restart sendiri atau crash ketika sedang berjalan.

- Suka muncul pesan atau tulisan aneh

- Komputer hang atau berhenti merespon kita.

- Harddisk tidak bisa diakses

- Printer dan perangkat lain tidak dapat dipakai walaupun tidak ada masalah hardware dan software driver.

- Sering ada menu atau kotak dialog yang error atau rusak.

- Hilangnya beberapa fungsi dasar komputer.

- Komputer berusaha menghubungkan diri dengan internet atau jaringan tanpa kita suruh

. - File yang kita simpan di komputer atau media penyimpanan hilang begitu saja atau disembunyikan virus. dan lain-lain...

Contoh bentuk media penyebaran virus komputer dari komputer yang satu ke komputer yang lain :

- Media Penyimpanan (disket, flashdisk, harddisk eksternal, zipdisk, cd, dvd, bluray disc, cartridge, dan lain sebagainya)

- Jaringan lan, wan, man, internet dan lain sebagainya.

- File attachment atau file lampiran pada email atau pesan elektronik lainnya.

- File software (piranti lunak) yang ditunggangi virus komputer.

Cara yang paling ampuh agar kita tidak terkena virus komputer adalah dengan cara menginstall program komputer yang orisinil atau asli bukan bajakan yang tidak ditunggangi virus dan kawan-kawan, tidak menghubungkan komputer dengan jaringan atau internet, serta tidak pernah membuka atau mengeksekusi file yang berasal dari komputer lain. Tetapi cara seperti itu terlalu ekstrim dan kurang gaul dalam penggunaan komputer sehari-hari karena biasanya kita melakukan pertukaran data atau file dengan komputer lain baik berupa file pekerjaan, file gambar, file attachment, file musik, file video, dan lain sebagainya.

Jadi untuk menghindari komputer kita diinfeksi dan terserang virus maka kita harus waspada dalam berinteraksi dengan file dari komputer lain, file dari media penyimpanan dari orang lain, attachment email, pertukaran file jaringan, lubang keamanan komputer kita, dan lain-lain. Pasang antivirus yang bagus yang di update secara berkala serta program firewall untuk jaringan dan anti spyware dan adware untuk menanggulangi jenis gangguan komputer lain.

C. PEMECAHAN MASALAH

Berikut 6 Tips artikel Keamanan Komputer :

1. Gunakan AntiVirus

Tentu saja ini yang paling penting. Mau nggak mau anti virus seperti sebuah penjaga yang akan mencegah berbagai macam virus. Oh ya! Jika nggk punya duit jangan gunakan antivirus bajakan…gunakan antivirus gratis saja. Tidak kalah hebat kok dalam membasmi virus internet.

2. UPDATE!

Jangan lupa untuk selalu mengupdate apapun demi keamanan komputer. Bukan hanya anti virus saja yang diupdate. SEMUANYA! baik itu Operating Systemnya, Software yang terinstall maupun driver. Tidak ada perangkat lunak atau software yang sempurna..pasti ada sebuah celah keamanan. Jangan percaya programmer yang berkata “Software saya sepurna dalam keamanan komputer”

Untuk menutup lubang keamanan itu kita harus update dan update. Karena virus internet juga selalu update dan update.

3. Hati-hati saat browsing

Kebanyakan virus internet menyebar dari situs porno maupun warez (mp3 ilegal, software bajakan dsb). Jika tidak mau terkena virus ya jangan kesana. Ini cara terbaik dalam mencegah virus komputer.

Tapi saya tahu anda sudah kecanduan dengan situs semacam itu. Maka daripada itu jika ada peringatan dari browser anda, lebih baik acuhkan saja situs tersebut. Atau saat berkunjung ke website itu muncul kotak dialog yang isinya meminta untuk menginstall sesuatu..sudah acuhkan saja.

Berhati-hatilah biasanya situs semacam itu menggunakan permainan kata-kata seperti sedang memberikan hadiah kepada anda. Kenyataanya itu adalah sebuah virus internet yang dapat mengganggu keamanan komputer.

4. Selalu scan file yang di download

Apapun file yang anda download walaupun itu berasal dari website yang terpercaya seperti blog ini. Itu Harus tetap diSCAN pakai anti virus. Contohnya setelah anda mendownload ebook gratis, apa anda yakin ebook itu bebas kuman eh maksudnya bebas virus. Atau saat mendapatkan script gratis..apa benar script itu benar-benar aman.

Mencegah itu selalu lebih baik daripada mengobati

5. Hati-hati email

Salah satu penyebaran virus internet adalah melalui email. Apalagi jika mendapat email yang berisi file seperti EXE, VBS, BAT. Ditambah itu dikirim oleh orang asing…bisa-bisa virus internet itu mematikan komputer lalu reboot dan muncul pesan “Selamat Harddisk anda kapasitasnya bertambah ”

10 ANTI VIRUS TERBAIK TAHUN 2011

1. BitDefender Antivirus 2011 :

Antivirus yang menggunakan algoritma teknologi canggih dan metode untuk mengidentifikasi resiko keamanan dan ancaman bahkan sebelum mengetahui akan membahayakan komputer Anda. Hal ini digunakan oleh jutaan pengguna komputer di seluruh dunia dan juga harga dari perangkat lunak antivirus ini yang cukup terjangkau.

2. Norton Antivirus 2011 :

Norton oleh Symantec, adalah pelopor dalam industri keamanan komputer sejak bertahun-tahun. Norton Antivirus 2011 adalah versi penyempurnaan dari pemenang penghargaan perangkat lunak antivirus. Norton terus bekerja untuk menambahkan fitur ke perangkat lunak antivirus tersebut untuk membantu Anda melindungi komputer dari virus berbahaya maupun kode-kode berbahaya. Versi 2011 adalah sebuah versi perbaikan dari perangkat lunak terkemuka antivirus. Norton Antivirus adalah antivirus terbaik untuk desktop, notebook maupun perangkat mobile. Hal ini sepenuhnya telah diuji dan bekerja dengan sistem operasi yang berbeda, serta telah kompatibel dengan sistem operasi terbaru Windows 7.

3. F-Secure Antivirus 2011 :

F-Secure adalah tool security terkenal di dunia keamanan PC dan keamanan dunia mobile. Dengan pengalaman bertahun-tahun dalam industri keamanan, F-secure menawarkan perangkat lunak antivirus yang unik hi-tech untuk melindungi komputer Anda terhadap virus yang paling berbahaya dan spyware. Seperti ESET dan AVG, perangkat lunak antivirus ini sangat cepat dan tidak memperlambat PC Anda. Selain itu, F-Secure antivirus 2011 dapat dikonfigurasi dalam bahasa asli Anda dengan mudah.

4. ESET Nod32 Antivirus 4 :

ESET NOD32 Antivirus sangat populer dan terkenal untuk kinerjanya. ESET menawarkan perangkat lunak antivirus yang paling efisien yang tidak memperlambat komputer Anda. ESET telah memenangkan banyak penghargaan untuk menyediakan solusi keamanan yang tidak hanya cepat tetapi juga kuat. ESET menyediakan antivirus tercepat dan paling efektif di dunia proaktif dan perlindungan antispyware untuk komputer rumahan. ESET telah menerima sertifikasi dari ICSA Labs, Virus Bulletin, AV-Comparatives, West Coast Labs, OPSWAT dan banyak lagi.

5. TrendMicro Titanium Antivirus 2011 :

TrendMicro adalah nama antivirus terkenal di industri keamanan komputer dan menawarkan solusi antivirus terkemuka bagi pengguna kantor dan rumahan, komputer usaha kecil, usaha menengah maupun perusahaan. Untuk pengguna kantor dan rumahan, TrendMicro menawarkan satu paket keamanan lengkap yang berisi perangkat lunak antivirus pemenang penghargaan, antispyware, perlindungan dari phishing website, firewall dan banyak lagi. TrendMicro menawarkan paket yang berbeda untuk pengguna rumahan: TrendMicro Antivirus Titanium dan Titanium TrendMicro Internet Security, ini adalah 2011 versi terbaru keamanan mereka.

6. Kaspersky Antivirus 2011 :

Kaspersky Antivirus 2011 terkenal dengan kinerja yang cepat dan kapabilitas keamanan menakjubkan. Perangkat lunak ini dikatakan sebagai salah satu diantara software antivirus tercepat yang tidak memperlambat komputer sama sekali. Selain itu, memberikan perlindungan maksimal terhadap virus dan bentuk lain dari ancaman baik secara online dan / atau offline. Sepenuhnya kompatibel dengan Windows 7, Kaspersky menyediakan software keamanan untuk komputer rumahan, komputer bisnis dan perusahaan.

7. Zonealarm Antivirus 2010 :

ZoneAlarm dioperasikan oleh Perangkat Lunak Checkpoint populer, Technologies Ltd Checkpoint adalah entitas terkenal di dunia bisnis dan keamanan data. Mereka telah terus-menerus mengembangkan solusi untuk bisnis dan perusahaan. Teknologi yang sama digunakan dalam perangkat lunak antivirus ini untuk pengguna bisnis rumahan, Anda mendapatkan perangkat lunak kelas bisnis antivirus untuk komputer di rumah Anda. ZoneAlarm Antivirus 2011 scan mampu mendeteksi dan menghilangkan virus, spyware, trojan, worm, bot dan kode berbahaya lainnya yang dapat membahayakan komputer Anda.

8. AVG Antivirus 9.0 :

Sama seperti ESET, AVG menawarkan perangkat lunak antivirus cepat untuk komputer rumahan dan pengguna komputer kantor. Perangkat lunak ini memberikan perlindungan yang maksimal selama modus sistem sumber daya (screensarver), tidak memperlambat komputer saat scanning dan / atau memperbarui definisi. Fitur terbesar dari perangkat lunak ini adalah LinkScanner yang terus-menerus memeriksa halaman web, saat Anda mengakses atau bernavigasi dari satu halaman ke yang lain.

9. McAfee Antivirus Plus 2011 :

McAfee adalah salah satu perusahaan tertua dan paling berpengalaman dalam industri keamanan komputer. McAfee Antivirus Plus 2011 adalah versi perbaikan dan jauh lebih cepat dibandingkan dengan versi-versi sebelumnya. Dengan ribuan virus baru yang diciptakan setiap hari, bergantung pada update manual sudah tidak cukup lagi. Maka dari itu McAfee mengeluarkan teknologi Active Protection yang memainkan peran penting. Meskipun antivirus McAfee lebih lambat dibandingkan dengan perangkat lunak antivirus lain, tapi tetap saja kuat untuk desktop dan notebook.

10. CA Antivirus 2009 :

CA antivirus plus antispyware 2011 adalah perangkat lunak antivirus yang mampu melindungi desktop dan / atau notebook dari virus berbahaya, spyware, trojan, hacker dan banyak lagi. CA antivirus aktif berpartisipasi dan memberikan sumbangan kepada “Pusat Nasional Untuk Anak Hilang dan Tereksploitasi”.

REFERENSI

http://organisasi.org/definisi-pengertian-virus-komputer-worm-trojan-spyware-ciri-dan-teknik-infeksi-penularan

http://sharemind.betaboard.net/t376-6-trik-menjaga-keamanan-komputer

http://multimediabersatu.wordpress.com/2011/02/12/10-anti-virus-terbaik-tahun-2011/

http://pusatnyailmu.blogspot.com/2008/10/contoh-paper-1.html

Software Perlindungan

DONGLE SOFTWARE PERLINDUNGAN

Nama penulis : Nur Indah Galuh Syawali

Kelas :2 ia 20

Topik : Computer Security

KATA PENGANTAR

Puji syukur kami panjatkan kehadirat Allah SWT yang telah memberikan rahmat serta karunia-Nya kepada kami sehingga kami berhasil menyelesaikan Paper ini yang alhamdulillah tepat pada waktunya yang berjudul “DONGLE SOFTWARE PERLINDUNGAN”.

Paper ini berisikan tentang informasi Pengertian DONGLE SOFTWARE PERLINDUNGAN”atau yang lebih khususnya membahas penerapan dongle sebagai software perlindungan, karakteristik sertas perspektif DONGLE SOFTWARE dalam penggunaanya terhadap komputer. Diharapkan Paper ini dapat memberikan informasi kepada kita semua tentang software-software perlindungan kompuer.

Kami menyadari bahwa paper ini masih jauh dari sempurna, oleh karena itu kritik dan saran dari semua pihak yang bersifat membangun selalu kami harapkan demi kesempurnaan paper ini.

Akhir kata, kami sampaikan terima kasih kepada semua pihak yang telah berperan serta dalam penyusunan makalah ini dari awal sampai akhir. Semoga Allah SWT senantiasa meridhai segala usaha kita. Amin.

BAB I

PENDAHULUAN

Latar Belakang Masalah

Banyak komputer yang membutuhkan security atau keaman dalam penggunaannya,untuk itu dibahaslah tentang software pelindung komputer.

Tujuan

Tujuan dalam penulisan makalah ini adalah untuk menambah pengetahuan dan diharapkan bermanfaat bagi kita semua.

Metode Penulisan

Penulis mempergunakan metode observasi.

BAB II

PEMBAHASAN

Dongle Sebagai Software Perlindungan

Perangkat lunak perlindungan "Dongle" juga dapat merujuk kepada, misalnya, port serial , USB flash drive , jaringan nirkabel perangkat, USB Mobile broadband modem.

Daisy dirantai copy dongle paralel perlindungan port.

Sebuah dongle perlindungan perangkat lunak adalah bagian kecil dari perangkat keras yang terhubung ke laptop , desktop yang atau server yang komputer. The "dongle" istilah awalnya digunakan untuk merujuk hanya untuk perangkat lunak proteksi dongle, namun saat ini "dongle" sering digunakan untuk mengacu pada setiap potongan kecil perangkat keras yang dihubungkan ke komputer.

Elektrik, dongle sebagian besar muncul sebagai dua antarmuka keamanan token dengan aliran data sementara yang tidak mengganggu fungsi dongle lainnya dan komunikasi menarik yang membaca data keamanan dari dongle. Ini digunakan oleh beberapa proprietary vendor sebagai bentuk perlindungan salinan atau manajemen hak digital , karena umumnya sulit untuk mereplikasi dongle daripada untuk menyalin perangkat lunak yang mengotentikasi. Tanpa dongle, perangkat lunak mungkin hanya berjalan dalam mode terbatas, atau tidak sama sekali. Pada 26 Juli 2010 adalah legal di Amerika Serikat untuk menggunakan program dilindungi dengan metode ini tanpa dongle, jika dongle tidak lagi bekerja dan pengganti tidak tersedia.

Sejarah

Sinclair QL dongle - diperlukan untuk memperluas kapasitas ROM internal di awal QLs

Pada tahun 1980, WORDCRAFT menjadi salah satu awal program untuk menggunakan dongle software perlindungan,dongle nya adalah perangkat pasif sederhana yang memasok data ke pin dari Commodore PET pelabuhan kaset 's eksternal dalam cara yang telah ditetapkan. Hal ini dimungkinkan karena PET kaset port yang diberikan kedua daya dan koneksi data melalui konektor tepi berpemilik. Hal itu, bagaimanapun, membuat port kaset dapat digunakan untuk tujuan yang dimaksudkan.

Dua-kubik inci (32 cm ³) resin-pot perangkat generasi pertama disebut "dongle" oleh penemu, dengan tidak adanya istilah yang cocok. Distributor, DataView Ltd, kemudian berbasis di Colchester , Inggris, kemudian melanjutkan untuk menghasilkan dongle derivatif, yang menjadi bisnis inti mereka.

Sebuah contoh awal dari istilah itu pada tahun 1984, ketika produksi awal QLs Sinclair disertakan dengan bagian dari firmware QL diadakan pada ROM eksternal 16 KB kartrid (infamously dikenal sebagai " kludge "atau" dongle "), sampai QL dirancang ulang untuk meningkatkan kapasitas internal ROM 32-48 KB.

Dongles cepat berkembang menjadi perangkat aktif yang berisi transceiver serial ( UART ) dan bahkan mikroprosesor untuk menangani transaksi dengan tuan rumah. Versi mengadopsi USB antarmuka dalam preferensi ke seri antarmuka atau paralel. Antarmuka USB secara bertahap menjadi dominan.

Sebuah iklan tahun 1992 untuk Rainbow Teknologi diklaim dongle kata berasal dari "Empedu Don" nama. Meskipun tidak benar, ini telah melahirkan sebuah mitos urban .

The Monty Python Terbang Circus episode Ini seni mengandung pseudo-Jerman nomina fragmen yang tepat berayun-dongle dan hal itu memungkinkan fisik menggantung keluar dari perangkat mengilhami konsonan nama.

Salin perlindungan

Gambar diatas adalah USB dongle dalam dua ukuran kasus

Vendor perangkat lunak proteksi dongle (dan dongle-dikontrol perangkat lunak) sering menggunakan istilah-istilah seperti "tombol hardware", "perangkat keras token", atau "perangkat keamanan" bukannya "dongle", tetapi "dongle" Istilah jauh lebih umum pada sehari-hari.

Penggunaan

Upaya untuk memperkenalkan dongle copy-perlindungan di pasar perangkat lunak utama telah bertemu perlawanan keras dari pengguna. Proteksi copy-seperti lebih biasanya digunakan dengan paket yang sangat mahal dan pasar vertikal perangkat lunak, seperti CAD / CAM software, micros Sistem perhotelan dan perangkat lunak ritel khusus, Digital Audio Workstation aplikasi, dan beberapa memori terjemahan paket. Sebagian besar cetak dan prepress perangkat lunak, seperti CtP workflow, membutuhkan dongle.

Dalam kasus seperti prepress dan perangkat lunak pencetakan, dongle dikodekan dengan kunci, spesifik per-lisensi pengguna, yang memungkinkan fitur tertentu dalam aplikasi target. Ini adalah bentuk lisensi dikontrol ketat, yang memungkinkan vendor untuk terlibat dalam vendor lock-in dan biaya lebih dari seharusnya untuk produk. Contoh adalah cara Kodak lisensi Prinergy untuk pelanggan: Ketika perangkat output komputer-ke-pelat dijual kepada pelanggan, biaya lisensi sendiri Prinergy yang disediakan secara terpisah untuk pelanggan, dan harga dasar mengandung sedikit lebih dari lisensi yang diperlukan untuk output bekerja untuk perangkat. Dongle USB juga merupakan bagian besar dari produksi audio Steinberg dan sistem editing, seperti Cubase, Wavelab, Hipersonik, HALion, dan lain-lain. Dongle digunakan oleh produk Steinberg juga dikenal sebagai kunci Steinberg. Kunci Steinberg dapat dibeli secara terpisah dari aplikasi mitranya dan umumnya dilengkapi dengan "Kontrol Lisensi Syncrosoft Pusat" aplikasi, yang adalah cross-platform yang kompatibel dengan Mac OS X dan Windows.

Beberapa pengembang perangkat lunak penggunaan tradisional USB flash drive sebagai dongle lisensi perangkat lunak yang berisi nomor seri perangkat keras dalam hubungannya dengan perangkat string disimpan ID, yang umumnya tidak mudah diubah oleh pengguna akhir. Pengembang juga dapat menggunakan dongle untuk menyimpan pengaturan pengguna atau bahkan lengkap "portabel" versi aplikasi. Tidak semua flash drive cocok untuk menggunakan ini, karena tidak semua produsen menginstal nomor seri yang unik ke dalam perangkat mereka. Meskipun keamanan menengah tersebut dapat menghalangi seorang hacker kasual, kurangnya inti prosesor di dongle untuk otentikasi data, melakukan enkripsi / dekripsi, dan mengeksekusi kode biner tidak dapat diakses membuat semacam dongle pasif tidak cocok untuk semua namun software-harga terendah. Sebuah pilihan yang sederhana dan bahkan kurang aman adalah dengan menggunakan penyimpanan unpartitioned atau tidak dialokasi dalam dongle untuk menyimpan data lisensi. Umum USB flash drive yang relatif murah dibandingkan dengan perangkat keamanan khusus dongle, tetapi membaca dan menyimpan data dalam flash drive mudah untuk mencegat, mengubah, dan bypass.

Masalah

Port USB dongle

Ada potensi kelemahan dalam pelaksanaan protokol antara dongle dan salinan perangkat lunak yang dikendalikan. Hal ini membutuhkan cukup licik untuk membuat ini sulit untuk retak . Sebagai contoh, sebuah implementasi sederhana mungkin mendefinisikan sebuah fungsi untuk memeriksa keberadaan dongle, kembali "benar" atau "palsu" yang sesuai, namun kebutuhan dongle dapat dengan mudah dielakkan dengan memodifikasi perangkat lunak untuk selalu menjawab "benar".

Dongle modern termasuk built-in yang kuat enkripsi dan teknik fabrikasi menggunakan dirancang untuk menggagalkan reverse engineering . Khas dongle juga sekarang mengandung non-volatile memori - bagian penting dari perangkat lunak sebenarnya bisa disimpan dan dijalankan pada dongle. Jadi dongle telah menjadi cryptoprocessors aman yang mengeksekusi instruksi program yang mungkin tidak dapat diakses input ke cryptoprocessor hanya dalam bentuk terenkripsi. Para cryptoprocessor aman aslinya dirancang untuk perlindungan salinan perangkat lunak komputer pribadi (lihat US Patent 4.168.396, 18 September 1979) untuk memberikan keamanan lebih dari dongle kemudian bisa menyediakan. Lihat juga enkripsi bus .

Dalam palsu versi program, kode untuk memeriksa dongle sering dihapus atau dielakkan. Akibatnya, versi palsu mungkin lebih mudah untuk menggunakan dan dengan demikian mungkin lebih baik dengan aslinya.

Hardware kloning, mana dongle ditiru oleh driver perangkat, juga merupakan ancaman bagi dongle tradisional. Untuk menggagalkan ini, beberapa vendor dongle mengadopsi produk kartu pintar, yang secara luas digunakan dalam lingkungan yang sangat kaku persyaratan keamanan seperti militer dan perbankan, dalam produk dongle mereka. Driver dongle membawa masalah bagi pengguna akhir. Kebanyakan pengembang dan vendor perangkat lunak ingin menyingkirkan sakit kepala pengemudi dongle. Ada beberapa dongle yang driverless di pasar, yang membuat perlindungan yang mudah untuk kedua vendor perangkat lunak dan pengguna akhir. Sebagian besar driverless dongle didasarkan-pada HID teknologi, yang bekerja seperti mouse atau keyboard.

Sebuah dongle lebih modern yang inovatif dirancang dengan porting kode mekanisme, yang berarti Anda dapat mentransfer bagian dari kode program penting Anda atau penegakan lisensi ke lingkungan hardware yang aman (seperti di OS kartu pintar, yang disebutkan di atas). Sebuah ISV bisa port ribuan baris penting program komputer kode ke dongle.

Gambar diatas adalah Port USB dongle

Dongle real-time berisi real-time clock internal, independen dari sistem operasi jam, dan dirancang untuk vendor perangkat lunak yang perlu untuk mengontrol dan mengelola penggunaan sewa dan penjualan dan / atau pemeliharaan. Hal ini memungkinkan membayar per pengisian digunakan oleh pengguna akhir yang tepat waktu dan secara berkala untuk jangka waktu penggunaan yang sebenarnya. Fungsi ini didasarkan pada real-time clock pada dongle yang mencatat waktu tertentu (jam, menit, detik) dan tanggal (hari, bulan, tahun). Jika tidak ada baterai di dalam dongle, itu bukan dongle real-time. Hanya ada tiga real-time dongle: CodeMeter CmStick / T, Waktu dan Waktu UniKey pengait.

Permainan konsol

Beberapa berlisensi judul untuk game konsol digunakan dongle untuk menghubungkan ke lisensi resmi cartridge , dalam rangka untuk menghindari chip otentikasi tertanam di konsol.

Dengan Nintendo DS dan Nintendo DS Lite memiliki slot yang dapat menampung Game Boy Advance game, beberapa game DS telah menggunakan GBA slot ini untuk memungkinkan interaksi antara DS game dan game GBA, sementara keduanya terhubung in Karena dalam hal ini DS permainan berjalan dan game GBA hanya melayani dalam kapasitas read-only (pemain kadang-kadang dapat menggunakan data dari game GBA, tapi tidak bisa aktif bermain dalam mode ini), banyak orang menyebut permainan GBA terpasang di sebagai " dongle "permainan. Hal ini terutama digunakan dalam populer Berlian dan Pearl Pokémon , Pokémon Platinum , dan HeartGold dan SoulSilver Pokemon game. The Nintendo DSi tidak memiliki slot GBA permainan, yang berarti tidak dapat digunakan dalam cara yang sama seperti asli DS atau DS Lite, sebuah keputusan yang sangat kontroversial.

Isu Hardware

Dongle yang lebih tua dibangun untuk antarmuka paralel. Beberapa komputer yang lebih baru dan terutama notebook tidak memiliki antarmuka ini, sehingga perangkat lunak tersebut tidak dapat digunakan pada perangkat tanpa kartu ekspansi, dan kadang-kadang bahkan dengan mereka (jika cek port IRQ).